Proliferan los ataques 'phishing' que se aprovechan del protocolo OAuth

El último ataque de 'phishing' llevado a cabo contra el servicio Google Docs pone en evidencia el uso de protocolos como OAuth, la forma mediante la cual permitimos que las cuentas de Internet de servicios 'cloud' se vinculen con aplicaciones de terceros para evitar repetir claves.

Finalmente, parece que Google ha puesto fin al ataque de phishing dirigido esta misma semana a los usuarios de Google Docs, el cual estuvo activo estos días atrás, afectando al funcionamiento del servicio durante un período estimado de una hora. Dias después, un investigador de seguridad de una reconocida firma consultora afirma haber podido replicarlo, por lo que el gigante de Google sigue tratando de implementar medidas futuras para proteger a los usuarios de este tipo de ataques.

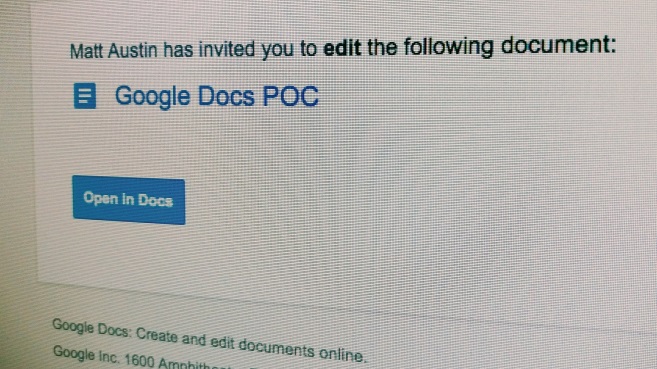

El esquema de phishing que según datos iniciales, podría haber llegado a afectar a cerca de un millón de usuarios de Gmail, es efectivo en el sentido de que engañó a los usuarios con una aplicación ficticia que emulaba el funcionamiento de Google Docs. Los destinatarios que recibieron el correo electrónico ficticio, fueron invitados a hacer clic en un cuadro azul que decía "Abrir en Documents". Los que lo hicieron, fueron redirigidos a una página falsa que pedía que otorgasen el acceso de Gmail a la aplicación ficticia para hacerse con el control.

Aunque engañar a los usuarios con correos electrónicos falsos no es nada nuevo, lo llamativo del ataque del pasado miércoles es que involucró una aplicación de terceros con procesos reales de Google. De esta forma, ahora sabemos que la plataforma de desarrollo de la compañía puede ser explotada por cualquier desarrollador para crear aplicaciones basadas en la web. En este caso, se utilizó la aplicación "Google Docs" como gancho para engañar a los usuarios.

Matt Austin, director de la consultora de seguridad Contrast Security destacaba ayer mismo que “todavía era posible reproducir el ataque de phishing del pasado miércoles, utilizando la plataforma que emplean los desarrolladores de la compañía". La única diferencia es que Austin ha emulado el ataque añadiendo la letra cirílica ‘O’ en el nombre de su aplicación. Posteriormente, replicó el resto del ataque del miércoles, creando un correo electrónico falso que utiliza la misma interfaz de diseño. Desde entonces, Austin ha presentado el problema de seguridad a Google, y ahora su plataforma de desarrollo ya no acepta aplicaciones con ese nombre. Sin embargo, él y otros expertos en seguridad predicen que los malos de la red también están trabajando en cómo explotar medidas adicionales para replicar este tipo de ataques.

"No hay duda de que esto se repetirá de nuevo", asegura Ayse Kaya, director de Cisco Cloudlock Cyberlabs, un proveedor de seguridad. “Con gran probabilidad, se volverá más habitual", afirma el directivo.

Los métodos de ataque más tradicionales asociados al phishing tradicionalmente se han valido de engañar a usuarios para que acaben dando sus credenciales de conexión. Sin embargo, el ataque del miércoles adopta un enfoque diferente y abusa de lo que se conoce como el protocolo OAuth, una forma conveniente para que las cuentas de Internet se vinculen con aplicaciones de terceros. A través de OAuth, los usuarios no tienen que entregar ninguna información de contraseña. En su lugar, conceden permiso para que una aplicación de terceros pueda conectarse a su cuenta de Internet, por ejemplo Google, Facebook o Twitter. Como cualquier tecnología, OAuth puede ser explotado. Ya en 2011, un desarrollador incluso advirtió que el protocolo podría utilizarse en un ataque de phishing con aplicaciones que se suplantan a los servicios de Google.

En los últimos años, OAuth se ha convertido en un estándar por el motivo de que facilita la labor a los usuarios de interconectar aplicaciones y servicios. CloudLock ha descubierto que más de 276.000 aplicaciones utilizan el protocolo a través de servicios como Google, Facebook y Microsoft Office 365.

Según los investigadores, lo que permitió que se produjese el phishing del miércoles fue que los propios servicios de Google no hicieron lo suficiente para señalar que provenía de un desarrollador sospechoso, dijo Aaron Parecki, un consultor de TI que ayuda a las empresas a implementar OAuth. La aplicación falsa consiguió engañar a los usuarios porque la propia página de permisos de Google nunca mencionó claramente la información del desarrollador, a menos que el usuario opte por hacer clic en la página para averiguarlo, destaca Parecki.

Con esta nueva modalidad de ataque queda claro que las cuentas de Google y Apple (especialmente Gmail e iCloud), Facebook y Twitter pueden brindar acceso a otros servicios que utilizamos a diario. De hecho, la conexión a Facebook funciona como un agente de verificación en Internet.

Según la información obtenida, resulta transcendental manejar todas las cuentas de correo electrónico como si fuesen la principal, con el mismo cuidado que manejas tus cuentas bancarias. Sin duda, se han convertido en el bien más preciado de la red. Si sueles acceder a tu cuenta bancaria desde ordenadores o equipos públicos desconocidos, trata de evitarlo. La preocupación se extiende también al entorno familiar, dado que si alguien vulnera una cuenta de tu propiedad, la vida de todos tus contactos también pueden verse afectados sin ser consciente.