Petya, el ransomware que sobrescribe el sector de arranque del PC

Se ha descubierto un nuevo ransomware con nombre de Petya que es distribuido a través correos electrónicos que se hacen pasar por ofertas de empleo. Los cibercriminales atacan el sector de arranque del disco duro para pedir un rescate del sistema.

Un nuevo programa malicioso descubierto recientemente y catalogado como ransomware dificulta aún más la forma de proceder de los usuarios de sus ordenadores, ya que lleva a cabo un bloqueo avanzado del sistema que repercute al disco duro del ordenador.

Bautizado como Petya, el código malicioso realiza una sobrescritura del sector de arranque del disco duro, técnicamente conocida como MBR (Master Boot Record), dejando al sistema operativo en un estado de bloqueo que impide su arranque, según destacan los investigadores de la firma de antivirus Trend Micro. Para entendernos, el MBR son los primeros sectores del disco duro donde habitualmente queda situado el sector de arranque del sistema, dado que contiene información acerca de las particiones del disco. Sin una adecuada estructura MBR, el ordenador no sabe qué particiones contiene un sistema operativo ni como iniciarlas.

Los expertos de la compañía de seguridad destacan que Petya se distribuye a través de correos electrónicos no deseados que para más inri, se hacen pasar por solicitudes de empleo. En el caso de nuestro país, donde la tasa de desempleo es especialmente crítica, resulta difícil obviar cualquier información que recibamos por cualquiera de las vías de comunicación indicadas en los Curriculum Vitae. También se da el caso de que los creadores del malware estarían dirigiendo sus ataques a las empresas, con mensajes que van dirigidos a departamentos de RR.HH.

Como ha podido comprobarse, los correos contienen un enlace a una carpeta de Dropbox compartida que contiene un archivo de presentación donde se extrae un CV del solicitante y una foto falsa. Si el archivo es finalmente descargado y ejecutado, se instala el ransomware.

Cuando Petya entra en acción, el programa malicioso escribe el sector BMR del ordenador y hace que se muestre un error crítico de Windows que hará que el equipo se reinicie y no muestre síntomas de arranque, algo similar a lo que algunos describen como pantallazo azul de Windows.

Los expertos indican que el ransomware encripta la tabla maestra de archivos (MFT), un archivo especial de la tabla de particiones de tipo NTFS que contiene información sobre todos los demás archivos. Así pues, parece que Petya no encripta los datos del archivo, lo cual podría llevar mucho tiempo para que todo el disco duro vuelva a estar operativo. Realmente, al modificar la tabla de particiones, el sistema operativo no es capaz de iniciarse con los archivos elementales. Estos datos del archivo todavía pueden leerse mediante el uso de aplicaciones de recuperación de datos, pero la reconstrucción de los archivos reales sería probablemente un proceso largo e inexacto, especialmente en el caso de los archivos fragmentados que se propagan a través de diferentes bloques de almacenamiento del disco duro.

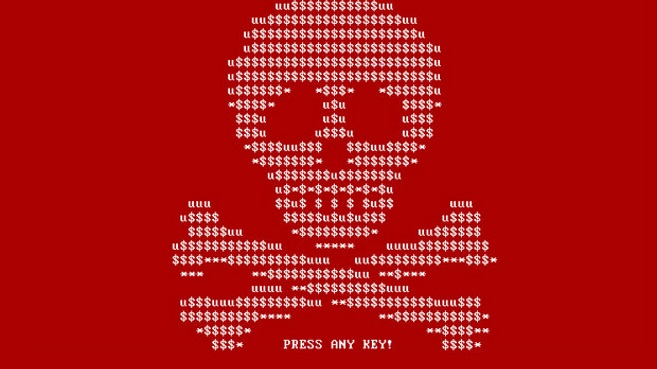

Petya muestra un mensaje de rescate acompañado de una calavera dibujada en caracteres ASCII, como los mostrados en la foto. El mensaje incita a los afectados a acceder a pagar el rescate a la red Tor, tras lo cual, recibirán un código único que identifica al ordenador. El precio del rescate para descifrar la MFT viene a ser de 0,99 bitcoins (BTC), lo que equivale a unos 430 dólares.

Se sabe que el ransomware Petya ha afectado a diversas compañías alemanas, y como suele suceder con este tipo de extorsiones, comienzan en un país o región para luego crecer a una escala más global, a medida que los atacantes obtienen más recursos.

La compañía de seguridad anima a utilizar soluciones Endpoint como Trend Micro Security, Smart Protection Suite, o Worry-Free Business Security para proteger a los puestos de red de las organizaciones y poder detectar los ficheros procedentes de correos electrónicos o URLs maliciosas.