Los ciberdelincuentes desarrollan un malware para actuar a través del 'copiar y pegar'

Pese a que de momento son pocas las víctimas que han sufrido daños mediante esta nueva estafa, los cibercriminales actúan con rapidez y conviene prevenir.

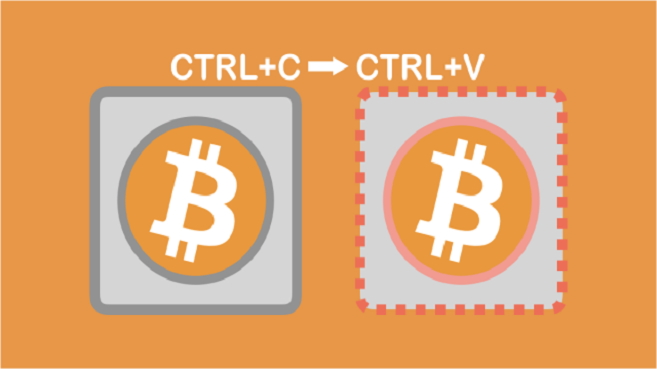

La acción de copiar y pegar texto es una de las prácticas más comunes en el mundo de la tecnología usada especialmente para manejar información precisa y exacta ya sea en el trabajo, redes sociales o gestiones varias. Es habitual emplearlo para correos electrónicos, nombres propios, direcciones web, números de cuentas bancarias o direcciones para hacer transacciones con criptomonedas.

El copiar y pegar se realiza mediante los comandos control+C y control+V y los ciberdelincuentes, han visto un espacio donde actuar desarrollando un malware capaz de robar criptomonedas sin necesidad de descifrar contraseñas, acceder al monedero electrónico, copiar claves privadas o tener una conexión de red a los dispositivos de las víctimas, según ha desvelado Sophos.

"Este malware modifica la información que copiamos en los portapapeles. Cambia a nuestros destinatarios de Bitcoin y coloca en su lugar a los más de 120.000 direcciones de Bitcoin creadas por los ciberdelincuentes, haciendo coincidir los primeros caracteres de la dirección con la esperanza de que no se descubra el cambiazo”, explica Alberto Ruíz Rodas, Sales Engineer de Sophos Iberia.

El malware utilizado por los ciberdelincuentes es el Troj/Agent-AZHF, que está programado para reescribir el portapapeles y actúa haciendo que la información copiada sea manipulada automáticamente a voluntad de los ciberdelincuentes.

Desde SophosLab han llevado a cabo un seguimiento del dinero, comprobando cuántos bitcoins han sido incluidos en la enorme lista de direcciones codificadas por el malware, y ha detectado que de momento son pocas las víctimas que han perdido el dinero con esta nueva estafa.

Para evitar que aumenten los ataques desde Sophos recomiendan:

- Al utilizar los comandos copiar y pegar con datos difíciles de escribir, no confíe ciegamente en el resultado, especialmente cuando se trata de datos privados.

- Instalar un antivirus y mantenerlo actualizado.

- Mantener el software actualizado con los últimos parches.

- Revisar su política de filtrado de correo electrónico.

- No confiar solamente en un firewall de red para capturar la filtración de datos.