Nueva plataforma de identificación de credenciales Microstrategy Usher

MicroStrategy Usher es una plataforma de identificación móvil que reemplaza las contraseñas tradicionales con tecnología biométrica y autentificación multi-nivel, simplificando el proceso de acreditación en los sistemas empresariales.

- Cómo implementar servicios de autenticación de doble factor

- Los hackers roban credenciales para acceder a las cuentas Mileage Plus de United Airlines

- Las apps de autenticación biométrica, alternativa a las contraseñas alfanuméricas

- MicroStrategy lanza Usher para Apple Watch

- Vector ITC Group y Panda Security combaten juntas el cibercrimen

El año pasado, casi todas las compañías Fortune 500 experimentaron una violación cibernética, en gran parte debido al empleo de métodos anticuados de autenticación para asegurar sus sistemas. Frente a las contraseñas tradicionales, Vector ITC Group ha anunciado la incorporación a su catálogo de MicroStrategy Usher, una plataforma de identificación móvil que emplea tecnología biométrica y autentificación multi-nivel para proporcionar seguridad a los procesos y sistemas de negocio en la empresa.

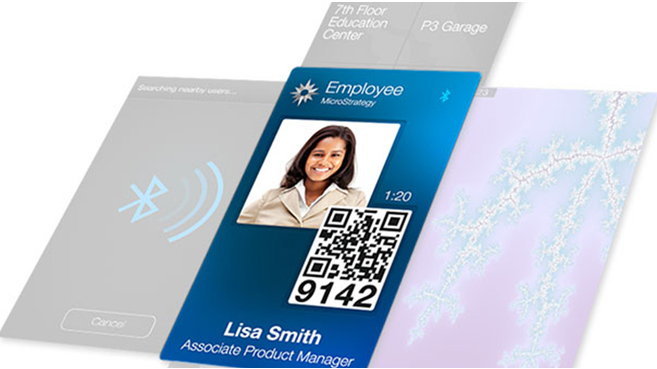

MicroStrategy Usher incluye credenciales digitales a través del smartphone, acceso geo-seguro (basado en la ubicación) a los sistemas empresariales, restricciones de acceso por tiempo prefijado y tecnología de acceso Touch ID en el móvil. Entre las ventajas de la herramienta destaca la simplificación y reducción de los tiempos de login, la reducción de los costes de envíos de credenciales, la mejora la seguridad al reducir el phishing de credenciales, y la agilización del proceso de firma de operaciones del cliente. Además, asegura las entradas físicas con llaves digitales, y permite a los usuarios acceder a sus puestos de trabajo a través de tecnología Bluetooth de bajo consumo o mediante el escaneo de un código QR, eliminando la necesidad de introducir un nombre de usuario y contraseña.

“MicroStrategy Usher es un sistema que reemplaza los métodos de autenticación del siglo XX con tarjetas de identidad móviles en smartphones para proporcionar identificación sólida y de múltiples factores para cada sistema corporativo”, explica José Luís Vialas Álvaro, responsable del área de soluciones de software en Vector ITC Group. “En Internet no existe un método infalible que asegure la privacidad y evite el robo de credenciales, pero con herramientas como estas complicamos mucho el trabajo de los ciberdelincuentes. En este caso se necesitaría robar el dispositivo en concreto para acceder a los credenciales”.