España, entre los países afectados por la `Operación Ghoul´, una nueva oleada de ciberataques

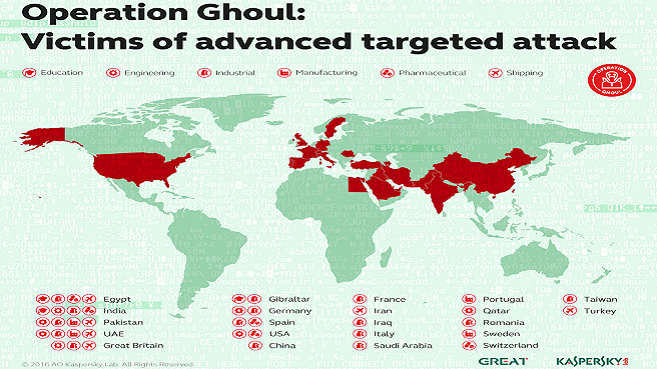

Mediante el uso de correos electrónicos de phishing y malware basados en un kit de software espía prefabricado, los ciberdelincuentes han interceptado datos valiosos de más de 130 organizaciones de 30 países, entre ellos España, Pakistán, Emiratos Árabes Unidos, India, Egipto, Reino Unido, Alemania y Arabia Saudí.

Los analistas de Kaspersky Lab han descubierto la Operación Ghoul, una nueva oleada de ciberataques dirigidos contra diferentes sectores en varios países de todo el mundo. Mediante el uso de correos electrónicos de phishing y malware basados en un kit de software espía prefabricado, los ciberdelincuentes han interceptado datos valiosos de empresas que estaban almacenados en sus redes. En total, más de 130 organizaciones de 30 países, entre ellos España, Pakistán, Emiratos Árabes Unidos, India, Egipto, Reino Unido, Alemania y Arabia Saudí, fueron atacados con éxito por este grupo.

El pasado mes de junio se detectó una oleada de phishing con archivos adjuntos maliciosos. Estos mensajes se enviaron principalmente a los administradores de nivel superior y medio de numerosas empresas. Los correos electrónicos parecían proceder de un banco de los Emiratos Árabes Unidos, simulando un aviso de pago de la entidad con un documento adjunto SWIFT, el cual contenía el malware.

Es altamente probable que la campaña de phishing haya sido organizada por un grupo cibercriminal que los analistas de la compañía ya rastreaban desde marzo de 2015. Los ataques de junio parecen ser la operación más reciente llevada a cabo por este grupo.

El malware en el archivo adjunto se basa en el software espía comercial HawkEye, que se vende abiertamente en la Darkweb y ofrece una variedad de herramientas para los ciberatacantes. Después de la instalación, recoge datos interesantes del PC de la víctima, entre los que se incluyen pulsaciones, datos del escritorio, credenciales del servidor FTP, datos de la cuenta de los navegadores, datos de la cuenta de clientes de mensajería, datos de la cuenta de clientes de correo electrónico e información acerca de las aplicaciones instaladas.

Estos datos se envían a los servidores de comando y control del actor amenaza. Según la información interceptada de los servidores de comando y control, la mayoría de las víctimas eran organizaciones que trabajan en el sector industrial y en el de ingeniería, como transporte, productos farmacéuticos, fabricación, organizaciones educativas y otro tipo de entidades. Todas estas empresas tenían información valiosa que podía venderse posteriormente en el mercado negro.

El experto en seguridad de Kaspersky Lab Mohammad Amin Hasbini ha explicado el motivo que llevó a la compañía a bautizar con este nombre la operación: "En el antiguo folclore, Ghoul es un espíritu maligno asociado con el consumo de carne humana y la caza de niños, originalmente un demonio mesopotámico. Hoy en día, el término se utiliza a veces para describir a una persona codiciosa o materialista. Esto es una descripción precisa del grupo que está detrás de la Operación Ghoul. Su principal motivación es el beneficio económico derivado de la venta de la propiedad intelectual robada e inteligencia de negocios, o de ataques a las cuentas bancarias de sus víctimas. A diferencia de los actores patrocinados por Estados, que eligen cuidadosamente los objetivos, este grupo y otros grupos similares podrían atacar a cualquier empresa. A pesar de que utilizan herramientas maliciosas bastante sencillas, son muy eficaces en sus ataques. Así, las empresas que no están preparadas para detectar los ataques, por desgracia acabarán sufriéndolos".

Los productos de Kaspersky Lab detectan el malware utilizado por el grupo que se encuentra detrás de la Operación Ghoul con los siguientes nombres de detección: Trojan.MSIL.ShopBot.ww, Trojan.Win32.Fsysna.dfah y Trojan.Win32.Generic.